Como instalar un servidor de correo en VPS, sin romper los sitios de WordPress.

Sí, puedes instalar un servidor de correo en tu VPS sin afectar tus sitios WordPress si mantienes cada servicio bien aislado y configuras correctamente los puertos, dominios y recursos. Aquí tienes una guía paso a paso para hacerlo de forma segura.

Instalación de servidor de correo en VPS (Postfix + Dovecot)

1. Verifica tu entorno

- Tu VPS debe tener Ubuntu/Debian actualizado.

- Tus sitios WordPress deben estar funcionando en rutas como

/var/www/tusitio.com.

- Asegúrate de tener acceso root o sudo.

bash

sudo apt update && sudo apt upgrade -y

2. Instala Postfix (SMTP)

Postfix se encarga de enviar correos.

bash

sudo apt install postfix -y

- Elige la opción «Internet Site» durante la instalación.

- Introduce tu dominio principal (ej.

tusitio.com) cuando lo pida.

3. Instala Dovecot (IMAP/POP3)

Dovecot permite recibir y consultar correos.

bash

sudo apt install dovecot-core dovecot-imapd dovecot-pop3d -y

- Configura

/etc/dovecot/dovecot.conf y /etc/dovecot/conf.d/10-mail.conf para usar Maildir:

bash

mail_location = maildir:~/Maildir

4. Crea usuarios de correo

Puedes usar usuarios del sistema o virtuales. Ejemplo básico:

bash

sudo adduser correo1

Esto crea una cuenta con buzón en /home/correo1/Maildir.

5. Configura DNS del dominio

En tu panel de dominio (ej. IONOS, Cloudflare):

- MX record →

mail.tusitio.com

- A record → IP del VPS

- SPF record →

v=spf1 mx ~all

- DKIM y DMARC → opcionales pero recomendados

6. Instala certificados SSL (Let’s Encrypt)

Protege el acceso IMAP/SMTP con TLS:

bash

sudo apt install certbot

sudo certbot certonly --standalone -d mail.tusitio.com

Configura Postfix y Dovecot para usar los certificados en /etc/letsencrypt/live/mail.tusitio.com/.

7. Verifica puertos abiertos

- Postfix: 25, 587 (SMTP)

- Dovecot: 143 (IMAP), 993 (IMAPS)

- Usa

ufw para permitirlos:

bash

sudo ufw allow 25,587,143,993/tcp

8. No romper WordPress

- No toques configuraciones de Apache/Nginx que afecten

/var/www.

- No uses la misma base de datos ni usuarios que WordPress.

- Mantén el servidor de correo en su propio subdominio (

mail.tusitio.com) y rutas separadas.

En conclusión

- Postfix + Dovecot son seguros y compatibles con WordPress si se instalan en rutas y puertos separados.

- No afectan tus sitios WordPress si mantienes aislamiento de servicios.

- Puedes añadir Roundcube como webmail más adelante si lo deseas.

¡Perfecto, Francisco! Aquí tienes un script automatizado para instalar un servidor de correo básico (Postfix + Dovecot) en tu VPS sin interferir con tus sitios WordPress. Este script está pensado para Ubuntu/Debian y configura todo en rutas separadas, sin tocar /var/www.

🛠️ Script de instalación de servidor de correo

bash

#!/bin/bash

# Actualizar sistema

sudo apt update && sudo apt upgrade -y

# Instalar Postfix (SMTP)

sudo debconf-set-selections <<< "postfix postfix/mailname string mail.tusitio.com"

sudo debconf-set-selections <<< "postfix postfix/main_mailer_type string 'Internet Site'"

sudo apt install postfix -y

# Instalar Dovecot (IMAP/POP3)

sudo apt install dovecot-core dovecot-imapd dovecot-pop3d -y

# Configurar Maildir

sudo sed -i 's|#mail_location =|mail_location = maildir:~/Maildir|' /etc/dovecot/conf.d/10-mail.conf

# Crear usuario de prueba

sudo adduser correo1

sudo mkdir -p /home/correo1/Maildir

sudo maildirmake.dovecot /home/correo1/Maildir

sudo chown -R correo1:correo1 /home/correo1/Maildir

# Abrir puertos necesarios

sudo ufw allow 25,587,143,993/tcp

# Reiniciar servicios

sudo systemctl restart postfix

sudo systemctl restart dovecot

echo "✅ Servidor de correo instalado. Puedes probar con Thunderbird o Roundcube."

¿Qué hace este script?

- Instala Postfix para enviar correos y Dovecot para recibirlos.

- Crea un usuario local (

correo1) con buzón Maildir.

- Configura puertos sin tocar Apache/Nginx ni tus sitios WordPress.

- No modifica

/var/www ni las bases de datos de WordPress.

script automatizado para instalar Roundcube en tu VPS y conectarlo al servidor de correo que ya configuramos con Postfix + Dovecot, sin tocar tus sitios WordPress.

🛠️ Script de instalación de Roundcube

bash

#!/bin/bash

# Variables

DOMINIO="correo.tusitio.com"

RUTA="/var/www/roundcube"

# Actualizar sistema

sudo apt update && sudo apt upgrade -y

# Instalar dependencias

sudo apt install apache2 php php-mysql php-intl php-mbstring php-xml composer unzip -y

# Descargar Roundcube

cd /var/www

wget https://github.com/roundcube/roundcubemail/releases/download/1.6.5/roundcubemail-1.6.5-complete.tar.gz

tar -xvzf roundcubemail-1.6.5-complete.tar.gz

mv roundcubemail-1.6.5 roundcube

# Crear base de datos

mysql -u root -p <<EOF

CREATE DATABASE roundcube;

GRANT ALL PRIVILEGES ON roundcube.* TO 'roundcubeuser'@'localhost' IDENTIFIED BY 'tu_clave_segura';

FLUSH PRIVILEGES;

EOF

# Configurar Apache VirtualHost

cat <<EOL | sudo tee /etc/apache2/sites-available/roundcube.conf

<VirtualHost *:80>

ServerName $DOMINIO

DocumentRoot $RUTA

<Directory $RUTA>

AllowOverride All

Require all granted

</Directory>

ErrorLog \${APACHE_LOG_DIR}/roundcube_error.log

CustomLog \${APACHE_LOG_DIR}/roundcube_access.log combined

</VirtualHost>

EOL

# Activar sitio y reiniciar Apache

sudo a2ensite roundcube.conf

sudo systemctl reload apache2

# Configuración inicial de Roundcube

cd $RUTA

composer install --no-dev

echo "✅ Roundcube instalado en http://$DOMINIO"

echo "Accede al instalador en http://$DOMINIO/installer"

echo "Recuerda eliminar la carpeta 'installer' después de la configuración:"

echo "rm -rf $RUTA/installer"

Qué hace este script

- Instala Roundcube en

/var/www/roundcube.

- Crea un VirtualHost en Apache para

correo.tusitio.com.

- Configura una base de datos independiente para Roundcube.

- No toca tus sitios WordPress (que siguen en sus propios VirtualHosts).

- Te deja listo el instalador web de Roundcube.

Próximo paso

- Accede a

http://correo.tusitio.com/installer.

- Configura conexión IMAP/SMTP con tu servidor Postfix/Dovecot.

- Elimina la carpeta

installer por seguridad.

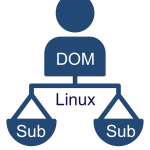

DNSSEC son las siglas en inglés de «Domain Name System Security Extensions» (Extensiones de Seguridad del Sistema de Nombres de Dominio). Es un conjunto de extensiones de seguridad que se añaden al DNS (Sistema de Nombres de Dominio) para mejorar su seguridad.

¿Qué problema soluciona DNSSEC?

El DNS tradicional no tiene un mecanismo integrado para verificar la autenticidad de las respuestas que proporciona. Esto lo hace vulnerable a ataques como el «DNS spoofing» o «DNS cache poisoning», donde un atacante puede manipular las respuestas del DNS para redirigir a los usuarios a sitios web falsos.

¿Cómo funciona DNSSEC?

DNSSEC añade firmas digitales a los registros DNS. Estas firmas permiten verificar que la respuesta del DNS proviene de un servidor autorizado y no ha sido alterada en el camino. Funciona mediante una cadena de confianza que se inicia en la raíz del sistema DNS y se extiende hasta el dominio que se está consultando.

En términos más técnicos:

DNSSEC utiliza criptografía de clave pública para firmar digitalmente los registros DNS. Se generan dos claves:

- Clave privada: Se utiliza para generar la firma digital.

- Clave pública: Se publica en el DNS y se utiliza para verificar la firma.

Cuando un usuario consulta un dominio con DNSSEC activado, su resolvedor DNS realiza las siguientes comprobaciones:

- Consulta el registro DNS del dominio.

- Obtiene la firma digital del registro.

- Consulta la clave pública del dominio.

- Verifica la firma digital con la clave pública.

Si la verificación es exitosa, el resolvedor DNS confía en la respuesta. Si la verificación falla, el resolvedor DNS descarta la respuesta y puede mostrar un error al usuario.

Beneficios de usar DNSSEC:

- Mayor seguridad: Protege contra ataques de «DNS spoofing» y «DNS cache poisoning«.

- Autenticidad: Garantiza que las respuestas del DNS provienen de servidores autorizados.

- Integridad: Asegura que las respuestas del DNS no han sido modificadas.

- Confianza: Aumenta la confianza de los usuarios en el sistema DNS.

En resumen:

DNSSEC es una capa de seguridad adicional para el DNS que ayuda a prevenir ataques y garantiza la autenticidad e integridad de las respuestas del DNS. Es una tecnología importante para mejorar la seguridad en Internet.

Que es DNS spoofing

DNS spoofing, también conocido como envenenamiento de caché DNS o suplantación de DNS, es un tipo de ataque cibernético en el que se falsifican los registros DNS para redirigir el tráfico a un sitio web falso. En esencia, el atacante manipula las respuestas del servidor DNS para que una dirección web que se solicita (como www.ejemplo.com) no lleve al servidor correcto, sino a uno controlado por el atacante.

¿Cómo funciona el DNS normalmente?

Para entender el DNS spoofing, primero hay que comprender cómo funciona el DNS (Sistema de Nombres de Dominio) de manera habitual:

- Solicitud: Cuando escribes una dirección web en tu navegador (ej. www.google.com), tu ordenador envía una solicitud a un servidor DNS para obtener la dirección IP correspondiente.

- Resolución: El servidor DNS busca en su base de datos la dirección IP asociada a ese nombre de dominio.

- Respuesta: El servidor DNS devuelve la dirección IP a tu ordenador.

- Conexión: Tu ordenador utiliza la dirección IP para conectarse al servidor web real.

¿Cómo funciona el DNS spoofing?

En un ataque de DNS spoofing, el atacante interfiere en este proceso, generalmente de dos maneras:

- Envenenamiento de caché DNS: El atacante introduce información falsa en la caché de un servidor DNS. Cuando alguien solicita la dirección de un sitio web, el servidor DNS consulta su caché. Si la información falsa está allí, el servidor DNS devolverá la dirección IP incorrecta, redirigiendo al usuario al sitio web falso.

- Suplantación del servidor DNS: El atacante intercepta las comunicaciones entre el ordenador del usuario y el servidor DNS, proporcionando respuestas falsas a las solicitudes de resolución de nombres.

Consecuencias del DNS spoofing:

Las consecuencias de un ataque de DNS spoofing pueden ser graves:

- Phishing: Los usuarios son redirigidos a sitios web falsos que imitan a sitios legítimos (como bancos o tiendas online) para robar sus credenciales de inicio de sesión, información bancaria u otros datos personales.

- Distribución de malware: Los usuarios pueden ser redirigidos a sitios web que contienen malware, que se descarga e instala en sus dispositivos sin su conocimiento.

- Denegación de servicio (DoS): Al redirigir el tráfico a un servidor específico, el atacante puede sobrecargarlo y provocar una denegación de servicio, impidiendo que los usuarios accedan al sitio web legítimo.

- Censura: En algunos casos, el DNS spoofing se utiliza para censurar el acceso a ciertos sitios web, redirigiendo a los usuarios a páginas con información controlada.

Ejemplo práctico:

Imagina que intentas acceder a tu banco online ([se quitó una URL no válida]). Un atacante ha envenenado la caché de tu servidor DNS local. Cuando tu ordenador pregunta al servidor DNS por la dirección IP de [se quitó una URL no válida], el servidor, sin saberlo, devuelve la dirección IP de un servidor falso controlado por el atacante. Tu navegador te redirige al sitio web falso, que se ve idéntico al real. Ingresas tus credenciales de inicio de sesión, que son capturadas por el atacante.

Cómo protegerse del DNS spoofing:

Si bien es difícil prevenir por completo el DNS spoofing, existen algunas medidas que pueden reducir el riesgo:

- Usar DNSSEC: DNSSEC (Extensiones de Seguridad del Sistema de Nombres de Dominio) añade firmas digitales a las respuestas DNS, lo que permite verificar su autenticidad.

- Usar un servicio VPN: Una VPN (Red Privada Virtual) cifra tu conexión a Internet y puede utilizar sus propios servidores DNS seguros.

- Mantener el software actualizado: Las actualizaciones de software a menudo incluyen parches de seguridad que pueden proteger contra vulnerabilidades que podrían ser explotadas en ataques de DNS spoofing.

- Ser cauteloso con los enlaces: Evita hacer clic en enlaces sospechosos o provenientes de fuentes desconocidas.

- Verificar el certificado SSL: Asegúrate de que el sitio web que visitas tenga un certificado SSL válido (el candado en la barra de direcciones del navegador).

En resumen, el DNS spoofing es una seria amenaza que puede tener graves consecuencias. Comprender cómo funciona y tomar medidas de precaución puede ayudarte a protegerte de este tipo de ataques.